فیشینگ چیست؟ تکنیکهای حمله فیشینگ با مثال

فیشینگ چیست ؟ ابتدا بیایید معادل این کلمه را در فارسی بررسی کنیم تا بیشتر معنی آن را متوجه شویم. فیشینگ به معنای رمزگیری یا تلهگذاری در فارسی ترجمه شده است. به نظر میرسد تا حدودی پی بردید که این نوع حملات، برای چه اهدافی پایه ریزی میشوند.

امروز و در این مقاله از مجله اینترنتی ایده آل تک برای پاسخ به این سوال که فیشینگ چیست ؟ به بررسی مفهوم فیشینگ، اهداف آن و روشهای انجامش میپردازیم. اگر میخواهید با این حمله خطرناک بیشتر آشنا شوید، توصیه میکنیم تا پایان همراه ما باشید.

فیشینگ چیست و با چه اهدافی انجام میشود؟

در حملات فیشینگ، سارق تلاش میکند تا اطلاعات خصوصی و مهم شما را که معمولا با آنها میتواند به کارت اعتباری شما دسترسی پیدا کند و از این طریق، از شما دزدی کند، مورد هدف قرار میدهد. این حملات با استفاده از شگردهای جعل کردن یک سایت (مانند: درگاههای پرداخت یا …) و یا جعل آدرس ایمیل و … انجام میگیرد.

یک حمله میتواند نتایج ویرانگری را به جای بگذارد. برای یک شخص حقیقی، این نتایج میتوانند شامل خریدهای غیرمجاز، دزدی از منابع مالی و … باشند.

به علاوه، فیشینگ برای عملیاتهایی در مقیاس بزرگتر هم مانند دسترسی به شبکه سازمانهای بزرگ و دولتی برای حملات مخرب به کار گرفته میشود. APT یا Advanced Persistent Threat مثالی برای این مورد است.

سازمانی که در معرض چنین حملهای قرار گرفته باشد معمولا علاوه بر کاهش سهم بازار، اعتبار و اعتماد مصرفکننده، خسارات مالی شدیدی نیز متحمل میشود. بسته به شدت حمله، ممکن است آسیبهایی امنیتی به سازمان وارد شود که دشواریهایی را برای بازیابی و راهاندازی دوباره آن به وجود میآورد.

نمونههایی از حملات فیشینگ

مثالهای زیر از جمله نمونههایی متداول از حملات فیشینگ هستند. این نمونهها میتوانند در پاسخ بهتر ما به سوال فیشینگ چیست تاثیر گذار باشند:

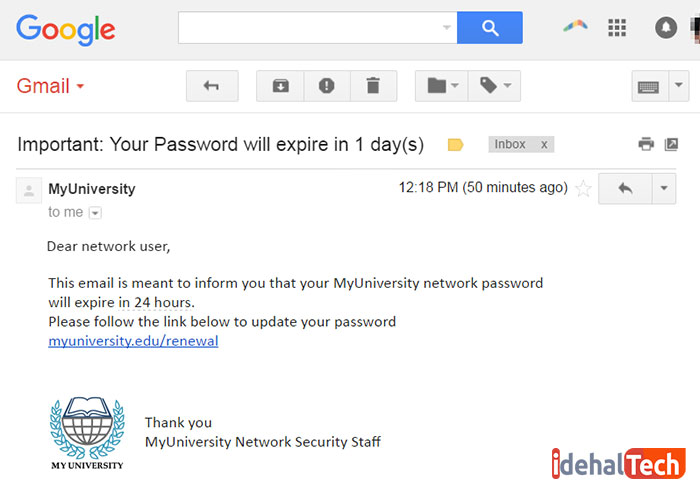

ایمیلهای انبوه، بهظاهر از یک منبع مشخص و معتبر (مانند: myuniversity.edu) به اعضای یک دانشگاه که ایمیل مذکور به منقضی شدن گذرواژه شخص اشاره دارد و در ادامه خواننده را ترغیب به تغییر گذرواژهاش در آدرسی که سارق به آن دسترسی دارد، راهنمایی میکند.

ممکن است با کلیک بر روی لینک درج شده، مواردی مانند زیر پیش بیایند:

- کاربر به صفحه myuniversity.edurenewal.com که یک صفحه ساختگی کاملا مشابه صفحه واقعی بازسازی یا تغییر گذرواژه است، ریدایرکت شده و هر دو گذرواژه فعلی و جدید درخواست شوند. در این صورت، سارق، میتواند صفحه را نظارت کرده و سپس گذرواژه اصلی شما را ربوده و با آن ، به بخشهای خصوصی شبکه دانشگاه دسترسی پیدا کند.

- کاربر به صفحه واقعی تغییر گذرواژه فرستاده شود ولی همزمان در حالی که صفحه بارگیری میشود، یک اسکریپت بدافزار در پسزمینه فعال شده و اطلاعات کاربر را به سرقت ببرد. نتیجه، یک حمله reflected xss است که به سارق امکان دسترسی به شبکه دانشگاه را میدهد.

تصویر زیر، نمونهای دیگر از حملات فیشینگ با استفاده از ایمیل است:

در مورد این حمله فیشینگ نیز، سناریوهای مورد قبلی صدق میکنند.

تاریخچه اولین حملات فیشینگ

سال ۱۹۸۰ میلادی

دهه ۱۹۸۰ اولین تکنیک فیشینگ با جزئیات کامل داخل یک برگه توضیح داده شده و به گروه کاربران بینالمللی ۱۹۸۷ اچپی تحویل داده شد.

سال ۱۹۹۰ میلادی

گفته میشود در اواسط دهه ۱۹۹۰، عبارت “phishing” توسط هکر و اسپمر نامی، خان اسمیت (Khan C Smith) ساخته و معرفی شد. اولین اشارههای در دسترس به عبارت “فیشینگ” در نرمافزار AOHell دیده شده است که برای تلاش در دزدیدن گذرواژهها یا اطلاعات مالی کاربران آنلاین آمریکا کاربرد داشت.

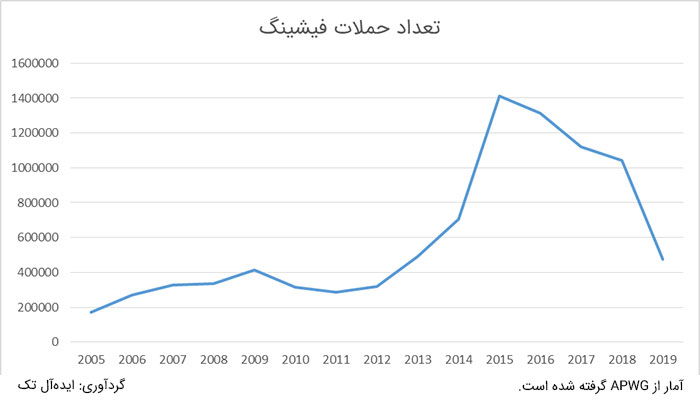

از سال ۲۰۰۰ حملات مستقیم فیشینگ شروع و افزایش یافت و تاکنون نیز این حمله سرپا است.

تصویر زیر آمار تعداد حملات فیشینگ از سال ۲۰۰۵ تا ۲۰۱۹ را نشان میدهد که توسط APWG منتشر شده است.

انواع مختلف حمله فیشینگ چیست ؟

برای اینکه بتوانید حملات فیشینگ را تشخیص دهید؛ باید انواع مختلف آن را بشناسید. در ادامه به معرفی و بحث در مورد آنها میپردازیم.

فیشینگ نیزهای (Spear Phishing)

در فیشینگ نیزهای یا Spear Phishing سازوکار به این صورت است که اشخاص یا سازمانهای خاصی مورد هدف قرار میگیرند و از طریق ایمیل یا ارتباطات الکترونیکی مهاجمان به هدف خود حمله میکنند. اگرچه معمولا قصد از این کار، سرقت دادهها برای اهداف مخرب است، اما این احتمال وجود دارد که مجرمان اینترنتی، قصد نصب بدافزار روی رایانه کاربر موردنظر را نیز داشته باشند.

نحوه کار این نوع حمله به این صورت است که، ابتدا یک ایمیل دریافت میکنید که به نظر از یک منبع کاملا قابل اعتماد است، اما در واقع شما را به سایتهایی ناشناس و پر از بدافزار راهنمایی میکند. ایمیلهای این چنینی معمولا از تکنیکهایی هوشمندانه برای جلب اعتماد و توجه شما استفاده میکنند. برای مثال، سازمان FBI در مورد یکی از اسپیر فیشینگها هشدار داده است که ایمیلهای دریافتی از این حمله، طوری به نظر میآیند که شما فکر کنید از طرف مرکز ملی کودکان بیسرپرست یا بدسرپرست ارسال شده است.

فیشینگ والینگ (Whaling)

والینگ یا Whaling عملکردی مشابه فیشینگ نیزهای دارد اما با این تفاوت که اهداف، مدیران ارشد سازمانهایی خاص هستند که مهاجم با چهره یک ایمیل به نظر درست و قانونی ظاهر میشود. این نوع حمله به صورت دیجیتالی و مهندسی اجتماعی فعالیت خود را به اتمام میرساند. طراحی آن برای گول زدن قربانی جهت انجام یک کار ثانویه صورت میگیرد، تشویق قربانی برای انتقال وجوه میتواند مثالی برای این نوع حمله باشد.

والینگ به دانش فنی تخصصی، نیاز آنچنانی ندارد اما در مقابل بازدهی آن بسیار بالاست. به همین دلیل است که یکی از بزرگترین خطرات برای سازمانها و شرکتها به حساب میآید. بیشتر سرویسها و سازمانهای مالی و پرداخت مورد هدف مهاجمان قرار میگیرند.

Catphishing و Catfishing

در نگاه اول به نظر میرسد هر دو کلمه یکی باشند اما با دقت بیشتر در مییابیم که اینطور نیست.

Catphishing (با “ph” هجی میشود) یک نوع فریب دادن شخص به صورت آنلاین است تا بتوان به او نزدیک شد و به اطلاعات یا منابعی که شخص فریبخورده به آنها دسترسی دارد، رسیده یا معمولا هدایت فرد را در دست گرفت.

Catfishing (با “f” هجی میشود) مشابه مورد قبلی ولی با یک مفهوم مجزاست. در Catfishing فرد مهاجم در شبکههای اجتماعی با یک شخصیت دروغین (یا در مواردی واقعی) حضور پیدا میکند تا بتواند با جنس مخالف وارد رابطه شود که معمولا آن را به سمت و سوی عاشقانهای میکشد.

این فیشینگ معمولا ابتدا به صورت آنلاین شروع میشود و مهاجم با وعده تبدیل رابطه کنونی به ازدواج، به فرد فریبخورده امیدواری میدهد تا سطح رابطه تقویت شود. اما چیزی که در واقعیت وجود دارد این است که او فقط به دنبال دستیابی به پول یا هدیههایی از طرف قربانی است. گاهی اوقات ممکن است مهاجم فقط قصد جلب توجه شخصی داشته باشد.

کلون فیشینگ (Clone Phishing)

فیشینگ به روش کلون، نوعی حمله است که به موجب آن یک ایمیل واقعی که قبلا از طرف سازمان یا اشخاص معتبری فرستاده شده و به دست گیرنده رسیده است، مورد نظر مهاجم قرار میگیرد. مهاجم نیز یک نسخه کاملا مشابه آن ایمیل را ساخته و لینکها یا اقداماتی که در ایمیل بوده را با نسخههای مخربی که ساخت خودش است جایگزین میکند و از طرف یک ایمیل جعلی آن را ارسال میکند.

فیشینگ تلفنی (Voice Phishing)

همه حملات فیشینگ به وبسایت جعلی نیاز ندارند! در ویشینگ که ترکیب دو کلمه Voice و Phishing است، پیامهایی برای شخص فرستاده میشود مبنی بر اینکه حساب بانکی شما دچار مشکلاتی شده و برای حل این مشکلات شخص را راهنمایی به تماس با یک شماره میکند که در واقع متعلق به فیشر است.

معمولا شماره تماس توسط VoIP یا ویپ ارائه میشود که در صورت تماس قربانی با آن، از او اطلاعات حساب بانکیاش (شامل شماره کارت، رمز و …) را برای شروع ارتباطش با اپراتور بانک درخواست میکند. گاهی اوقات نیز ممکن است از شمارهتماسهایی تقلبی استفاده شود تا به نظر برسد که همه چیز معتبر و تماس از طریق بانک با شخص گرفته شده است.

فیشینگ پیامکی (SMS Phishing)

فیشینگ چیست و نوع پیامکی آن به چه صورت انجام میشود؟ فیشینگ پیامکی یا اِسمیشینگ (Smishing) از پیامهای متنی برای نشان دادن طعمه خود به قربانیان استفاده میکند. مانند مورد قبل، در این نوع نیز از قربانی درخواست میشود تا اطلاعات شخصی حساب بانکی یا … را در اختیار فیشر بگذارد.

فیشینگ پیامکی میتواند شامل، لینک، شمارهتماس و … باشد که میتواند چیزی مشابه فیشینگی باشد که با ایمیل انجام میشود. با توجه به ماهیت تلفنهای همراه که کل آدرس صفحه (URL) را نمایش نمیدهند، ممکن است کلیک بر روی لینکهای موجود در پیامک یک ریسک باشد.

اِسمیشینگ ممکن است از طریق سرشمارههایی ناشناس و عجیب فرستاده شود.

جلوگیری از حملات فیشینگ

اولین قدم برای اینکه یاد بگیرید چگونه از حملات فیشینگ در امان بمانید، این است که خودتان را آموزش دهید! آموزشهایی وجود دارند که کاربر را برای چنین موضوعاتی آماده میکنند و در نهایت نیز با آزمونهایی که تارنماهای (سایت) فیشینگ را شبیهسازی میکند، شخص را میآزمایند.

این مورد بیشتر برای سازمانها و شرکتهای بزرگی است که فکر میکنند ممکن است یکی از قربانیان فیشینگ در آینده باشند.

همچنین، در ادامه تکنیکها و نکتههایی را ذکر خواهیم کرد که به شما در ایمن نگه داشتن خودتان کمک میکند. باید بدانید که چه عاداتی را در خود تقویت کنید.

مثلا زمانی که یک پیام با این موضوع که حسابکاربریتان را در جایی ثبت یا “تایید” کنید به دستتان میرسد، احتیاط یک شرط منطقی است و ممکن است در مواردی که به ایمنی زیادی نیاز دارد، بخواهید با شرکتی که ایمیل از آن نشأت گرفته تماس بگیرید و از اعتبار آن مطمئن شوید.

سعی کنید آدرس سایت یا شرکت را حفظ کرده و به جای کلیک بر روی لینکها یا پیوندهای درون ایمیل به صورت دستی آدرس را تایپ کنید.

تقریبا همه ایمیلهایی که از سازمانهای معتبر دریافت میکنید شامل اطلاعاتی هستند که فیشر به راحتی نمیتواند به آنها دسترسی پیدا کند. برای مثال پیپال (PayPal)، در ایمیلهایی که برای مشتریانش میفرستد از نامکاربری آنها برای خطابشان استفاده میکند که این نامکاربری (یا اطلاعات دیگری که سازمانهای دیگر استفاده میکنند) به راحتی نمیتواند توسط فیشر قابل دسترسی باشد.

اگر در مثال قبلی، ایمیلی با مضمون “مشتری عزیز پیپال، سلام” دریافت کردید مطمئن باشید که ایمیل جعلی و توسط یک فیشر ارسال شده است چون این سازمان همیشه برای خطاب کاربران خودش از نامکاربری آنها استفاده میکند.

با این حال، بر اساس تحقیقاتی که انجام شده، مردم به چنین جزئیاتی توجه نمیکنند و بودن یا نبودن اطلاعات در ایمیل تاثیری بر میزان موفقیت یا شکست حمله فیشینگ نمیگذارد.

راهها و رویکردهای فنی در جلوگیری از فیشینگ

فیلترهای تخصصی اسپم: آنها میتوانند تعداد ایمیلهای فیشینگی که به دست شما در اینباکستان میرسد را کاهش دهند. این فیلترها از تکنیکهایی شامل یادگیری ماشین (Machine Learning) و پردازش زبان طبیعی استفاده میکنند تا آنها را طبقهبندی کرده و ایمیلهایی که شامل آدرس جعلی میشوند را رد کنند یا به پوشه “Spam” ایمیل انتقال دهند.

هشدار دهنده مرورگرها: یکی دیگر از راههای مبارزه با فیشینگ نگهداری لیستی از تارنماهای شناختهشده به عنوان فیشینگ است تا در آینده از این لیست برای محافظت از افراد استفاده شود.

یکی از سرویسهای مشابه، Safe Browsing است که مروگرهایی مانند گوگل کروم، اینترنت اکسپلورر 7، موزیلا فایرفاکس 2، سافاری 3.2 و اُپرا همگی از این نوع تشخیص استفاده میکنند.فایرفاکس 2 از نرمافزار گوگل آنتی فیشینگ استفاده میکرد.

اُپرا 9.1 نیز از لیستسیاه زنده Phishtank، cyscon و GeoTrust استفاده میکند. بر اساس یک تحقیق که در اواخر 2006 توسط یک شرکت بررسی مستقل نرمافزار انجام گرفت، معلوم شد که فایرفاکس در شناسایی سایتهای جعلی، عملکرد خیلی بهتری نسبت به اینترنت اکسپلورر داشته است.

دقت به آدرسها: هنگامی که دو مورد بالا را رعایت میکنید، باید بدانید که بیشتر فاکتورهای بالا نیز بر روی اسکن آدرسها متمرکز است. در این قسمت بیشتر بررسی میکنیم که چگونه باید به صورت دستی این مورد را کنترل کنیم چون ممکن است سایتهای فیشینگ هنوز توسط سیستمهای اتومات شناسایی نشده باشند.

هنگامی که وارد صفحهای میشوید دقت کنید که صفحه از پروتکل HTTPS استفاده کند تا مطمئن شوید که اطلاعات رد و بدل شده میانتان به صورت رمزنگاری شده ارسال میشوند.

مورد بعدی، بررسی درستی آدرس URL است. تمامی درگاههای پرداخت، یک ساب دامنه از shaparak.ir هستند به این معنی که درگاه پرداخت موردنظر شما باید با الگوی مقابل name.shaparak.ir اعتبارسنجی شود.

نام درگاه پرداخت باید به جای name جایگذاری شود.

در ضمن، درگاههای پرداخت (یا خود سایت رسمی بانک) هیچگاه با TLD یا پسوند .com (یا دیگر پسوندها) تمام نمیشوند و فقط با .ir ارائه میشوند.

استفاده از تایید چند مرحلهای: فعالسازی تایید دو (یا چند) مرحلهای باعث افزایش امنیت شما تا حدی میشود که دیگر تقریبا حمله فیشینگ به شما اثرگذار نباشد. با استفاده از این فاکتور، حتی اگر فیشر به رمز شما دست پیدا کند، نمیتواند به شما آسیب بزند چون باید رمز دوم شما را نیز بداند. این مانند یک صندوق دو در است، حتی اگر دزد کلید در اول را بدزدد باز هم نمیتواند صندوق را باز کند چون یک در دیگر برای باز شدن باقی مانده است.

کلام آخر

اگر این مقاله را با دقت دنبال کرده باشید، اکنون به دید روشنی از فیشنگ دست پیدا کردهاید. از طرفی، ما سعی کردهایم با ارائه مثالهایی، چند نمونه از حملات فیشینگ را بررسی کنیم تا شما با ساز و کار هکرها و خلافکاران اینترنتی بیشتر آشنا شوید.

امیدوارم از این به بعد، بیشتر حواستان به این حملات باشد، چرا که تنها یکی از آنها کافیست تا شما با ضررهای سنگین و بعضا غیر قابل جبرانی مواجه شوید.